letztes Update: 26.08.2023

USB-Geräte blocken USBSecure Professional 2.02: USB-Port Security-Tool Per USB-Sticks und Memory Cards lassen sich bei aktivierter USB-Schnittstelle problemlos große Datenmengen ins Firmennetzwerk und aus dem Netzwerk heraus transportieren. Die meisten dieser kleinen Geräte lassen sich sogar als einfacher Benutzer per Plug&Play ohne administrative Rechte installieren. Die übertragenen Dateien können Schadcode wie Viren, Würmer und Trojaner enthalten. Administratoren haben keine Möglichkeit, bestimmte USB-Geräte zu erlauben und andere zu verbieten. USBSecure Professional gibt Administratoren die Möglichkeit, Whitelists für USB-Geräte, Disketten- und CD/DVD-Laufwerke (IDE) zu definieren. Mit USBSecure Professional ist es möglich, Benutzer bezogen USB-Geräte freizugeben - alle anderen Geräte werden geblockt. USBSecure Professional hilft Ihnen...

Funktionsweise

Installation

des Servers

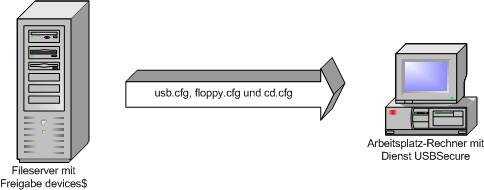

Erstellen Sie auf einem Fileserver eine Windows-Freigabe "devices$". Gewähren Sie der Gruppe "Jeder" (Everyone) Leserechte auf das Verzeichnis. Kopieren Sie die Dateien floppy.cfg, cd.cfg und usb.cfg in das Verzeichnis. Installation

der Workstation 1. Kopieren Sie die Dateien instsrv.exe, srvany.exe und shutdown.exe aus dem Windows Resource-Kit in Ihr USBSecure-Quellverzeichnis (das Verzeichnis, in dem sich die Datei setup.cmd befindet). Download-Link: www.microsoft.com/downloads/en/details.aspx?FamilyID=9d467a69-57ff-4ae7-96ee-b18c4790cffd 2. Laden Sie das kostenlose Tool devcon.exe von der Microsoft Website herunter, entpacken (starten) Sie es und kopieren Sie die entpackte Datei devcon.exe ebenfalls in Ihr USBSecure-Quellverzeichnis. Die Datei muss eine Größe von 55K haben! Download-Link: support.microsoft.com/default.aspx?scid=kb;EN-US;Q311272 3. Melden Sie sich mit Administrator-Rechten an dem zu schützenden Rechner an und starten Sie die Installation mit setup.cmd. Während der Installation werden der USBSecure-Zielpfad (default: C:\Programme\USBSecure) und der Name des USBSecure-Servers abgefragt. Versehen Sie das USBSecure-Verzeichnis mit Leserechten für die Gruppe "Jeder" (Everyone). Die Gruppe "Jeder" darf keine Schreibrechte auf die Dateien im Verzeichnis besitzen. 4.

Starten

Sie den Dienst "USBSecure". Im USBSecure-Verzeichnis

wird daraufhin das Logfile USBSecure.log erzeugt. Das Logfile installation.log protokolliert die einzelnen Installationsschritte und gibt Hinweise auf mögliche Fehlersituationen. Im Fehlerfall können Sie sich gerne an support@simplescripts.de wenden. Konfiguration der .cfg-Dateien Die

Benutzer, die Zugriff auf Disketten- bzw. CD/DVD-Laufwerke haben sollen,

werden in den Dateien floppy.cfg

und cd.cfg aufgelistet

(ein Benutzer pro Zeile): In

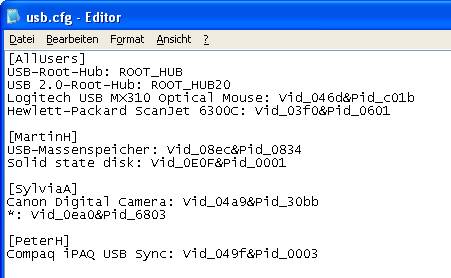

der Datei usb.cfg wird der Zugriff auf USB-Geräte geregelt.

Dabei werden die Benutzernamen (ohne Domain-Prefix oder -Suffix) in

eckigen Klammern angegeben. Nach dem Benutzernamen werden jeweils

die erlaubten USB-Geräte aufgeführt. Die Bezeichnungen stammen aus

der Registry. Das Skript ShowExistingUsbDevices.vbs (mit

Adminrechten gestartet) erzeugt die

Datei ExistingUsbDevices.txt, in der alle auf dem Rechner

installierten USB-Geräte in der gewünschten Notation aufgelistet

sind. Damit können sie bequem in die usb.cfg übernommen werden.

[UserB] Im Bereich [AllUsers] werden Geräte aufgeführt, die für alle Benutzer freigegeben sind. Dies können z.B. der USB-Root-Hub und "ungefährliche" Geräte wie Mäuse oder Scanner sein. Alternativ lässt sich die Vid/Pid-Kennung auch direkt über den Geräte-Manager in den Eigenschaften des USB-Gerätes herausfinden: Beim Namen der Geräte sind Wildcards erlaubt und sinnvoll, da der Installationsname von USB-Geräten sich vom endgültigen Namen unterscheidet. So kann es sein, dass ein Gerät sich während der Installation als „Solid State Disk: Vid_08ec&Pid_0834“ meldet und endgültig als „USB-Massenspeicher: Vid_08ec&Pid_0834“ eingetragen wird. Ist nur der Name „USB-Massenspeicher: Vid_08ec&Pid_0834“ in der

usb.cfg aufgelistet, wird das Gerät nicht funktionieren, da es während der Installation deaktiviert wird. Abhilfe schafft hier der Eintrag „*: Vid_08ec&Pid_0834“. Zur besseren Dokumentation können Kommentarzeilen verwendet werden: Zeilen, die mit der Raute (#) beginnen, werden vom Skript ignoriert. Weitere Tools:

|

||

| Zurück zur Startseite USB-Sicherheit |